Voorbeeldrapport

Cyber Health Check

Deze Cyber Health Check rapportage heeft als doel om als hulpmiddel te dienen voor een gesprek met betrekking tot het huidige cybersecurity niveau. Het rapport geeft een eerste indruk over de sterke en zwakke punten en hiermee eventuele verbetermogelijkheden.

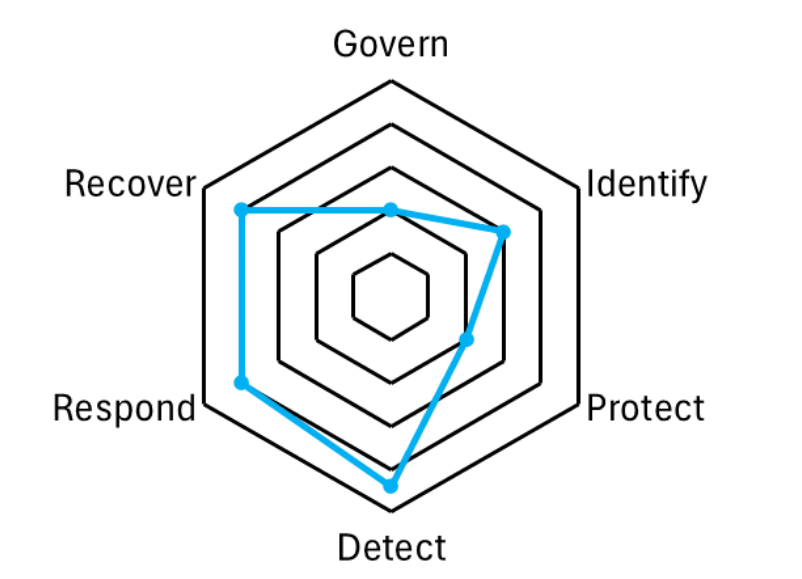

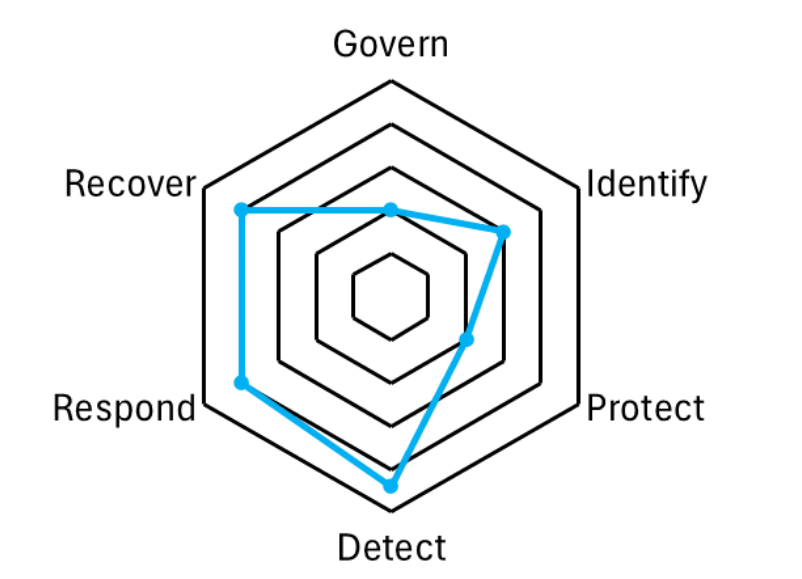

De vragen en aanbevelingen in dit rapport zijn gebaseerd op het Cybersecurity Framework van het National Institute of Standards and Technology (NIST). Het framework beschrijft essentiële cybersecurity maatregelen om de organisatie te helpen het security risico te verlagen. Het framework heeft 6 hoofdonderwerpen: Govern, Identify, Protect, Detect, Respond en Recover.

Disclaimer: De werkzaamheden die wij uitvoeren, zijn erop gericht om inzicht te verkrijgen in de status van de IT-beheersing. De werkzaamheden betreffen geen controle- of beoordelingsopdracht of enige andere assurance-opdracht uitgevoerd in overeenstemming met Nederlandse controle- en overige standaarden, en derhalve wordt geen zekerheid verstrekt.

Algemene informatie

Voorbeeld BV scoort op basis van eigen inschatting als organisatie hoog op de punten Detect en Recover. Op de onderwerpen Govern en Protect Voorbeeld BV in vergelijking lager.

Het cybersecurity niveau van Voorbeeld BV is gemiddeld: Er zijn stappen genomen om de IT-omgeving te beschermen, maar er zijn nog stappen te zetten om te zorgen dat de belangrijke IT-onderdelen goed beveiligd zijn.

Cyber Health score

Governance (GV): Stel de strategie, verwachtingen en beleid voor cybersecurity risicobeheer op van de organisatie

Het ontbreken van een duidelijke IT-strategie kan ervoor zorgen dat er onvoldoende focus is, en het niet duidelijk is waar de prioriteiten en risico's liggen. Hierdoor kunnen belangrijke kansen gemist worden en kan het lastiger zijn een hoger niveau van IT-beheersing te bereiken. Stel een IT-strategie op en communiceer deze met het personeel.

Stel een IT-strategie op

Door het definiëren van rollen en verantwoordelijkheden weten medewerkers wat er van hen wordt verwacht en wie verantwoordelijk is voor het oplossen van problemen. Duidelijke verantwoordelijkheden voor leveranciers leiden tot een snellere reactietijd in kritieke situaties.

Rollen en verantwoordelijkheden zijn vastgesteld

Zonder informatiebeveiligingsbeleid hebben medewerkers mogelijk geen duidelijke richtlijnen of verwachtingen met betrekking tot het omgaan met bedrijfsmiddelen of gegevens. Zonder deze beleidsdocumenten kunnen organisaties kwetsbaarder zijn voor beveiligingsrisico's zoals datalekken, inbreuken en cyberaanvallen. Stel een informatiebeveiligingsbeleid op en actualiseer deze periodiek aan de hand van nieuwe interne of externe ontwikkelingen.

Stel informatiebeveiligingsbeleid op

1. Governance

IDENTIFY (ID): Help het huidige cyberbeveiligingsrisico voor de organisatie te bepalen

Serviceproviders die hun basis security op orde hebben zorgen ervoor dat de data van de organisatie goed beschermd blijft. De organisatie is hierdoor beter beschermd tegen discontinuïteit van systemen en ook is integriteit en vertrouwelijkheid van gegevens beter geborgd, doordat het risico kleiner is dat bijvoorbeeld hackers via de serviceprovider of ketenpartners bij de gegevens van de organisatie kunnen.

Basisbeveiliging van leveranciers wordt beoordeeld

Onadequaat inzicht in de gegevens die verwerkt worden kan ervoor zorgen dat niet zichtbaar is dat gegevens onvoldoende beveiligd zijn. Zonder deze kennis loopt de organisatie een groter risico op. Stel een verwerkingsregister op met daarin de verwerkte gegevens, opslaglocatie en beveiligingseisen.

Beveilig belangrijke data

Het is essentieel om een centraal overzicht te hebben van apparatuur en software die binnen de organisatie aanwezig is. Dit voorkomt dat je onnodige risico’s loopt, omdat je niet weet welke software en devices er in het bezit zijn en of deze eventueel niet adequaat meer zijn beveiligd. Start met het maken van een overzicht van alle apparaten en software die in het bezit zijn van de organisatie.

Inventariseer belangrijke software en devices

2. Identify

Het ontbreken van een formeel IT-wijzigingsbeheerproces, dat ervoor zorgt dat voorgestelde wijzigingen gecontroleerd, geautoriseerd, getest, geïmplementeerd, gedocumenteerd en vrijgegeven worden, kan leiden tot bedrijfsstoringen en/of verlies van vertrouwelijke gegevens. Stel een procedure op voor het regelmatig updaten en patchen van de software.

Update en patch software regelmatig

Door het nemen van voldoende maatregelen om de informatiesystemen (en gegevens) te beschermen, wordt de organisatie beschermd tegen ongeautoriseerde connecties en wijzigingen. Hierdoor wordt de organisatie beschermd tegen diefstal, corruptie en ongeoorloofd gebruik van informatiemiddelen.

Antivirus software en firewall zijn in gebruik en ingericht

Protect (PR): Gebruik security maatregelen om cyberveiligheidsrisico's te voorkomen of te verminderen

Te ruime toegangsrechten kunnen lijden tot ongeautoriseerde personen die toegang krijgen tot gevoelige informatie, systemen, of middelen. Hierdoor kunnen zij bedoeld of onbedoeld schade aanrichten door het bewerken, verwijderen of onttrekken van belangrijke gegevens of middelen. Verwerk het toekennen van rechten en rollen in het indienst en uitdiensttredingsproces en stel een autorisatiematrix op.

Zorg voor goed autorisatiebeheer

Zonder het gebruik van multi-factor authenticatie kunnen aanvallers met enkel een buitgemaakt wachtwoord (bijvoorbeeld door het hergebruik van wachtwoorden) inloggen op de IT-omgeving om bijvoorbeeld gegevens te stelen of te vergrendelen. Het gebruik van MFA maakt de organisatie minder kwetsbaar tegen externe aanvallen. Zoek uit welke MFA techniek zou kunnen worden ingezet en welke systemen en applicaties hiermee kunnen worden beschermd.

Dwing multi-factor authenticatie af

Zwakke wachtwoordeisen kunnen leiden tot ongeautoriseerde toegang tot programma's/gegevens door misbruik van identiteiten van geautoriseerde gebruikers, en/of niet alle activiteiten van gebruikers zijn herleidbaar tot uniek identificeerbare gebruikers. Dwing sterke wachtwoordeisen af voor kritieke systemen en applicaties door middel van het volgen van best practices.

Dwing sterke wachtwoorden af

3. Protect

Door de toegang tot server- en randapparatuurruimtes te beveiligen wordt voorkomen dat onbevoegden toegang krijgen tot systemen en gegevens. Hiermee beschermt de organisatie de apparatuur, de data en het netwerk tegen datalekken en verstoringen bijvoorbeeld.

Fysieke toegang wordt beperkt

Als er wordt gekozen voor de meest veilige instellingen van apparatuur, software en netwerken zal dit de bescherming verhogen van gevoelige data en systemen tegen cyberaanvallen. Hierdoor wordt bescherming tegen inbreuken, datalekken en schadelijke activiteiten geboden.

De meest veilige instellingen worden standaard gekozen

Door niet periodiek te scannen of testen voor kwetsbaarheden in de systemen en applicaties van de organisatie, kunnen onzichtbare zwakke plekken achterblijven. Hierdoor kan een aanvaller mogelijk geïmplementeerde beveiligingsmaatregelen omzeilen in inbreken in de IT-omgeving. Overweeg de mogelijkheid om periodiek security scans uit te voeren om de effectivitiet van de beveiligingsmaatregelen te testen.

Voer periodieke security scans uit

Mensen die onvoldoende op de hoogte zijn van informatie- en cybersecurityrisico's, begrijpen de mogelijke gevolgen van hun handelen niet. Hierdoor kunnen zij de IT-omgeving onbedoeld in gevaar brengen. Stel een cybersecurity bewustwordingsprogramma op en zet deze periodiek in om werknemers scherp te houden.

Besteed aandacht aan awareness

Detect (DE): Vind en analyseer mogelijke cybersecurity aanvallen en incidenten

Zonder analyse kan het zijn dat beveiligingsincidenten of operationele uitdagingen over het hoofd worden gezien. Dit kan leiden tot onopgeloste problemen die zich kunnen ontwikkelen tot grotere en meer schadelijke incidenten. Problemen kunnen minder vroegtijdig worden opgespoord en aangepakt, waardoor de reactietijd op incidenten wordt verlengd. Analyseer de beveiligingslogs en categoriseer de registraties.

Analyseer logs

Door monitoring software of andere manieren van logging in te schakelen kan de organisatie beveiligingsincidenten zoals ransomware en datalekken snel opmerken en adequate acties nemen. Hierdoor kunnen incidenten worden voorkomen of kan de impact van een incident worden geminimaliseerd.

Er wordt adequaat gemonitord

4. Detect

Respond (RS): Neem actie met betrekking tot een gedetecteerd cyberveiligheidsincident

Door incidenten tijdig te melden aan relevante interne en externe belanghebbenden, kan de organisatie imagoschade voorkomen en vertrouwen herstellen.

Incidenten worden gecommuniceerd conform protocol

Door incidenten op een gestructureerde manier vast te leggen en te categoriseren, behoudt de organisatie een totaaloverzicht om efficiënt op incidenten te kunnen reageren en de belangrijkste problemen als eerste aan te pakken. Tevens kan deze vastlegging later worden ingezet om te evalueren en verbeteringen in het incidentmanagementproces en -plan aan te brengen.

Incidenten worden gedocumenteerd en gecategoriseerd

Door het niet hebben van een goed doordacht incidentenplan zorgt voor een minder gestructureerde en georganiseerde aanpak in geval van een incident, wat response op incidenten vertraagt. Door plannen niet te communiceren met relevante personen en partijen wordt de alertheid niet verhoogd en worden verantwoordelijkheden niet duidelijk vastgesteld. Stel een incidentenplan op waarin staat hoe dient te worden gereageerd en welke wordt gecommuniceerd met alle relevante partijen.

Stel een incidentenplan op

5. Respond

Recover (RC): Herstel activa en activiteiten die zijn getroffen door een cybersecurity incident

Zonder normen voor de toegestane downtime, waaraan het disaster recovery plan periodiek wordt getest, is niet duidelijk hoe realistisch en uitvoerbaar het plan werkelijk is. In het geval van een echte calamiteit is het mogelijk dat het crisisteam nog niet voldoende bekend is met het plan en hun verantwoordelijkheden, wat kan leiden tot een langere downtime. Bereid het crisisteam goed voor op echte calamiteiten en test het disaster recovery plan periodiek.

Test het disaster recovery plan

Door back-ups extern op te slaan, wordt voorkomen dat bij calamiteiten zoals brand de back-upopslag aantasten. Door het veiligstellen van de back-up wordt ervoor gezorgd dat de continuïteit gewaarborgd wordt.

Back-ups worden extern opgeslagen

Door regelmatig een back-up te maken van belangrijke bedrijfsgegevens wordt voorkomen dat kritieke gegevens verloren gaan in geval van een calamiteit. Met het periodiek testen van deze back-up wordt tevens vastgesteld dat de back-up ook daadwerkelijk snel beschikbaar en herstelbaar is, waardoor een langere downtime wordt voorkomen.

Er worden regelmatig back-ups gemaakt

6. Recover

Heeft uw organisatie volledig inzicht in de cybersecurity? Is de continuïteit van de informatievoorziening voldoende gewaarborgd? Weet u hoe veilig uw gevoelige informatie momenteel is? Stelt u zich eens voor dat een hacker erin slaagt uw systemen plat te leggen, wat leidt tot het stilvallen van operationele processen. Of dat alle gevoelige personeels- en klantgegevens worden buitgemaakt bij een cyberaanval. Deze risico's kunnen niet alleen enorme financiële gevolgen hebben, maar de bijbehorende reputatieschade mag ook niet worden onderschat.

Om deze reden kan een organisatie niet langer voorbijgaan aan het belang van adequate cybersecurity. Tegen deze digitale risico's kan een organisatie zichzelf uiteraard zo goed mogelijk wapenen. Het is daarom van essentieel belang voor bedrijven om inzicht te krijgen in de staat van digitale beveiliging en te weten of er nog niet-herkende risico's zijn, zowel voor henzelf als voor hun dienstverlener. Onze deskundige IT-auditors kunnen u helpen dit gewenste inzicht te verkrijgen.

Door op een gestructureerde manier naar uw IT-omgeving en medewerkers te kijken, kunnen we de huidige status van informatiebeveiliging en -bewustzijn helder in kaart brengen en advies geven over de te nemen stappen. Met dit inzicht heeft u een solide basis om een efficiëntere, maar vooral effectievere cybersecuritystrategie op te bouwen en zo hacks en verlies van waardevolle gegevens te voorkomen!

Onze dienstverlening

Meer weten?

Ries van der Borst vervult bij Moore DRV de rol van Director IT Audit & Risk Services. Vanuit Noord‑Brabant werkt hij binnen IT Audit & Risk Services, waar IT, beheersing en risico’s samenkomen.

In zijn rol richt Ries zich op het ondersteunen van organisaties bij vraagstukken rondom IT‑risico’s en IT‑beheersing. Denk daarbij aan het verkrijgen van inzicht in IT‑processen en het versterken van de betrouwbaarheid van IT‑omgevingen en de bijbehorende beheersmaatregelen.

Neem contact op met Ries van der Borst

Voorbeeld BV

Cyberhealthcheck veilig

Deze cyberhealthcheck rapportage heeft als doel om als hulpmiddel te dienen voor een gesprek met betrekking tot het huidige cybersecurity niveau. Het rapport geeft een eerste indruk over de sterke en zwakke punten en hiermee eventuele verbetermogelijkheden.

De vragen en aanbevelingen in dit rapport zijn gebaseerd op het Cybersecurity Framework van het National Institute of Standards and Technology (NIST). Het framework beschrijft essentiële cybersecurity maatregelen om de organisatie te helpen het security risico te verlagen. Het framework heeft 6 hoofdonderwerpen: Govern, Identify, Protect, Detect, Respond en Recover.

Disclaimer: De werkzaamheden die wij uitvoeren, zijn erop gericht om inzicht te verkrijgen in de status van de IT-beheersing. De werkzaamheden betreffen geen controle- of beoordelingsopdracht of enige andere assurance-opdracht uitgevoerd in overeenstemming met Nederlandse controle- en overige standaarden, en derhalve wordt geen zekerheid verstrekt.

Algemene informatie

Voorbeeld BV scoort op basis van eigen inschatting als organisatie hoog op de punten Detect en Recover. Op de onderwerpen Govern en Protect Voorbeeld BV in vergelijking lager.

Het cybersecurity niveau van Voorbeeld BV is gemiddeld: Er zijn stappen genomen om de IT-omgeving te beschermen, maar er zijn nog stappen te zetten om te zorgen dat de belangrijke IT-onderdelen goed beveiligd zijn.

Cyberhealth score

Het ontbreken van een duidelijke IT-strategie kan ervoor zorgen dat er onvoldoende focus is, en het niet duidelijk is waar de prioriteiten en risico's liggen. Hierdoor kunnen belangrijke kansen gemist worden en kan het lastiger zijn een hoger niveau van IT-beheersing te bereiken. Stel een IT-strategie op en communiceer deze met het personeel.

Stel een IT-strategie op

Door het definiëren van rollen en verantwoordelijkheden weten medewerkers wat er van hen wordt verwacht en wie verantwoordelijk is voor het oplossen van problemen. Duidelijke verantwoordelijkheden voor leveranciers leiden tot een snellere reactietijd in kritieke situaties.

Rollen en verantwoordelijkheden zijn vastgesteld

Zonder informatiebeveiligingsbeleid hebben medewerkers mogelijk geen duidelijke richtlijnen of verwachtingen met betrekking tot het omgaan met bedrijfsmiddelen of gegevens. Zonder deze beleidsdocumenten kunnen organisaties kwetsbaarder zijn voor beveiligingsrisico's zoals datalekken, inbreuken en cyberaanvallen. Stel een informatiebeveiligingsbeleid op en actualiseer deze periodiek aan de hand van nieuwe interne of externe ontwikkelingen.

Stel informatiebeveiligingsbeleid op

Governance (GV): Stel de strategie, verwachtingen en beleid voor cybersecurity risicobeheer op van de organisatie

1. Governance

Serviceproviders die hun basis security op orde hebben zorgen ervoor dat de data van de organisatie goed beschermd blijft. De organisatie is hierdoor beter beschermd tegen discontinuïteit van systemen en ook is integriteit en vertrouwelijkheid van gegevens beter geborgd, doordat het risico kleiner is dat bijvoorbeeld hackers via de serviceprovider of ketenpartners bij de gegevens van de organisatie kunnen.

Basisbeveiliging van leveranciers wordt beoordeeld

Onadequaat inzicht in de gegevens die verwerkt worden kan ervoor zorgen dat niet zichtbaar is dat gegevens onvoldoende beveiligd zijn. Zonder deze kennis loopt de organisatie een groter risico op. Stel een verwerkingsregister op met daarin de verwerkte gegevens, opslaglocatie en beveiligingseisen.

Beveilig belangrijke data

Het is essentieel om een centraal overzicht te hebben van apparatuur en software die binnen de organisatie aanwezig is. Dit voorkomt dat je onnodige risico’s loopt, omdat je niet weet welke software en devices er in het bezit zijn en of deze eventueel niet adequaat meer zijn beveiligd. Start met het maken van een overzicht van alle apparaten en software die in het bezit zijn van de organisatie.

Inventariseer belangrijke software en devices

IDENTIFY (ID): Help het huidige cyberbeveiligingsrisico voor de organisatie te bepalen

2. Identify

Het ontbreken van een formeel IT-wijzigingsbeheerproces, dat ervoor zorgt dat voorgestelde wijzigingen gecontroleerd, geautoriseerd, getest, geïmplementeerd, gedocumenteerd en vrijgegeven worden, kan leiden tot bedrijfsstoringen en/of verlies van vertrouwelijke gegevens. Stel een procedure op voor het regelmatig updaten en patchen van de software.

Update en patch software regelmatig

Door het nemen van voldoende maatregelen om de informatiesystemen (en gegevens) te beschermen, wordt de organisatie beschermd tegen ongeautoriseerde connecties en wijzigingen. Hierdoor wordt de organisatie beschermd tegen diefstal, corruptie en ongeoorloofd gebruik van informatiemiddelen.

Antivirus software en firewall zijn in gebruik en ingericht

Te ruime toegangsrechten kunnen lijden tot ongeautoriseerde personen die toegang krijgen tot gevoelige informatie, systemen, of middelen. Hierdoor kunnen zij bedoeld of onbedoeld schade aanrichten door het bewerken, verwijderen of onttrekken van belangrijke gegevens of middelen. Verwerk het toekennen van rechten en rollen in het indienst en uitdiensttredingsproces en stel een autorisatiematrix op.

Zorg voor goed autorisatiebeheer

Zonder het gebruik van multi-factor authenticatie kunnen aanvallers met enkel een buitgemaakt wachtwoord (bijvoorbeeld door het hergebruik van wachtwoorden) inloggen op de IT-omgeving om bijvoorbeeld gegevens te stelen of te vergrendelen. Het gebruik van MFA maakt de organisatie minder kwetsbaar tegen externe aanvallen. Zoek uit welke MFA techniek zou kunnen worden ingezet en welke systemen en applicaties hiermee kunnen worden beschermd.

Dwing multi-factor authenticatie af

Zwakke wachtwoordeisen kunnen leiden tot ongeautoriseerde toegang tot programma's/gegevens door misbruik van identiteiten van geautoriseerde gebruikers, en/of niet alle activiteiten van gebruikers zijn herleidbaar tot uniek identificeerbare gebruikers. Dwing sterke wachtwoordeisen af voor kritieke systemen en applicaties door middel van het volgen van best practices.

Dwing sterke wachtwoorden af

Protect (PR): Gebruik security maatregelen om cyberveiligheidsrisico's te voorkomen of te verminderen

3. Protect

Door de toegang tot server- en randapparatuurruimtes te beveiligen wordt voorkomen dat onbevoegden toegang krijgen tot systemen en gegevens. Hiermee beschermt de organisatie de apparatuur, de data en het netwerk tegen datalekken en verstoringen bijvoorbeeld.

Fysieke toegang wordt beperkt

Als er wordt gekozen voor de meest veilige instellingen van apparatuur, software en netwerken zal dit de bescherming verhogen van gevoelige data en systemen tegen cyberaanvallen. Hierdoor wordt bescherming tegen inbreuken, datalekken en schadelijke activiteiten geboden.

De meest veilige instellingen worden standaard gekozen

Door niet periodiek te scannen of testen voor kwetsbaarheden in de systemen en applicaties van de organisatie, kunnen onzichtbare zwakke plekken achterblijven. Hierdoor kan een aanvaller mogelijk geïmplementeerde beveiligingsmaatregelen omzeilen in inbreken in de IT-omgeving. Overweeg de mogelijkheid om periodiek security scans uit te voeren om de effectivitiet van de beveiligingsmaatregelen te testen.

Voer periodieke security scans uit

Mensen die onvoldoende op de hoogte zijn van informatie- en cybersecurityrisico's, begrijpen de mogelijke gevolgen van hun handelen niet. Hierdoor kunnen zij de IT-omgeving onbedoeld in gevaar brengen. Stel een cybersecurity bewustwordingsprogramma op en zet deze periodiek in om werknemers scherp te houden.

Besteed aandacht aan awareness

Zonder analyse kan het zijn dat beveiligingsincidenten of operationele uitdagingen over het hoofd worden gezien. Dit kan leiden tot onopgeloste problemen die zich kunnen ontwikkelen tot grotere en meer schadelijke incidenten. Problemen kunnen minder vroegtijdig worden opgespoord en aangepakt, waardoor de reactietijd op incidenten wordt verlengd. Analyseer de beveiligingslogs en categoriseer de registraties.

Analyseer logs

Door monitoring software of andere manieren van logging in te schakelen kan de organisatie beveiligingsincidenten zoals ransomware en datalekken snel opmerken en adequate acties nemen. Hierdoor kunnen incidenten worden voorkomen of kan de impact van een incident worden geminimaliseerd.

Er wordt adequaat gemonitord

Detect (DE): Vind en analyseer mogelijke cybersecurity aanvallen en incidenten

4. Detect

Door incidenten op een gestructureerde manier vast te leggen en te categoriseren, behoudt de organisatie een totaaloverzicht om efficiënt op incidenten te kunnen reageren en de belangrijkste problemen als eerste aan te pakken. Tevens kan deze vastlegging later worden ingezet om te evalueren en verbeteringen in het incidentmanagementproces en -plan aan te brengen.

Incidenten worden gedocumenteerd en gecategoriseerd

Door incidenten tijdig te melden aan relevante interne en externe belanghebbenden, kan de organisatie imagoschade voorkomen en vertrouwen herstellen.

Incidenten worden gecommuniceerd conform protocol

Door het niet hebben van een goed doordacht incidentenplan zorgt voor een minder gestructureerde en georganiseerde aanpak in geval van een incident, wat response op incidenten vertraagt. Door plannen niet te communiceren met relevante personen en partijen wordt de alertheid niet verhoogd en worden verantwoordelijkheden niet duidelijk vastgesteld. Stel een incidentenplan op waarin staat hoe dient te worden gereageerd en welke wordt gecommuniceerd met alle relevante partijen.

Stel een incidentenplan op

Respond (RS): Neem actie met betrekking tot een gedetecteerd cyberveiligheidsincident

5. Respond

Door back-ups extern op te slaan, wordt voorkomen dat bij calamiteiten zoals brand de back-upopslag aantasten. Door het veiligstellen van de back-up wordt ervoor gezorgd dat de continuïteit gewaarborgd wordt.

Back-ups worden extern opgeslagen

Zonder normen voor de toegestane downtime, waaraan het disaster recovery plan periodiek wordt getest, is niet duidelijk hoe realistisch en uitvoerbaar het plan werkelijk is. In het geval van een echte calamiteit is het mogelijk dat het crisisteam nog niet voldoende bekend is met het plan en hun verantwoordelijkheden, wat kan leiden tot een langere downtime. Bereid het crisisteam goed voor op echte calamiteiten en test het disaster recovery plan periodiek.

Test het disaster recovery plan

Door regelmatig een back-up te maken van belangrijke bedrijfsgegevens wordt voorkomen dat kritieke gegevens verloren gaan in geval van een calamiteit. Met het periodiek testen van deze back-up wordt tevens vastgesteld dat de back-up ook daadwerkelijk snel beschikbaar en herstelbaar is, waardoor een langere downtime wordt voorkomen.

Er worden regelmatig back-ups gemaakt

Recover (RC): Herstel activa en activiteiten die zijn getroffen door een cybersecurity incident

6. Recover

Heeft uw organisatie volledig inzicht in de cybersecurity? Is de continuïteit van de informatievoorziening voldoende gewaarborgd? Weet u hoe veilig uw gevoelige informatie momenteel is? Stelt u zich eens voor dat een hacker erin slaagt uw systemen plat te leggen, wat leidt tot het stilvallen van operationele processen. Of dat alle gevoelige personeels- en klantgegevens worden buitgemaakt bij een cyberaanval. Deze risico's kunnen niet alleen enorme financiële gevolgen hebben, maar de bijbehorende reputatieschade mag ook niet worden onderschat.

Om deze reden kan een organisatie niet langer voorbijgaan aan het belang van adequate cybersecurity. Tegen deze digitale risico's kan een organisatie zichzelf uiteraard zo goed mogelijk wapenen. Het is daarom van essentieel belang voor bedrijven om inzicht te krijgen in de staat van digitale beveiliging en te weten of er nog niet-herkende risico's zijn, zowel voor henzelf als voor hun dienstverlener. Onze deskundige IT-auditors kunnen u helpen dit gewenste inzicht te verkrijgen.

Door op een gestructureerde manier naar uw IT-omgeving en medewerkers te kijken, kunnen we de huidige status van informatiebeveiliging en -bewustzijn helder in kaart brengen en advies geven over de te nemen stappen. Met dit inzicht heeft u een solide basis om een efficiëntere, maar vooral effectievere cybersecuritystrategie op te bouwen en zo hacks en verlies van waardevolle gegevens te voorkomen!

Onze dienstverlening

Ries van der Borst vervult bij Moore DRV de rol van Director IT Audit & Risk Services. Vanuit Noord‑Brabant werkt hij binnen IT Audit & Risk Services, waar IT, beheersing en risico’s samenkomen.

In zijn rol richt Ries zich op het ondersteunen van organisaties bij vraagstukken rondom IT‑risico’s en IT‑beheersing. Denk daarbij aan het verkrijgen van inzicht in IT‑processen en het versterken van de betrouwbaarheid van IT‑omgevingen en de bijbehorende beheersmaatregelen.